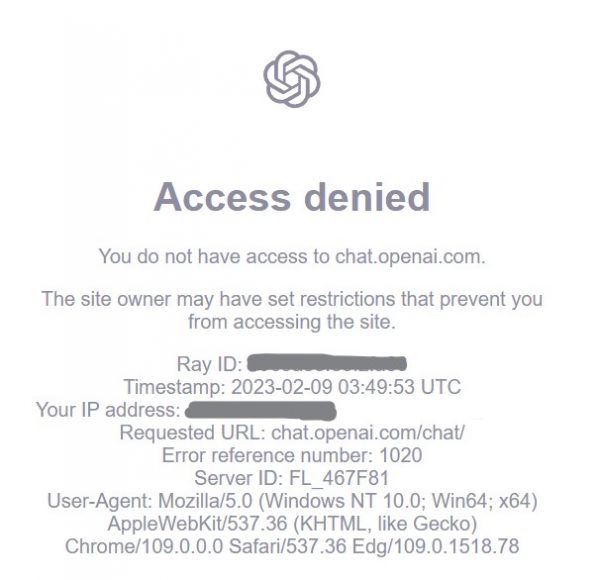

今年4月,国内又大规模运动式封杀了一波翻墙工具,很多运行了几年的老牌机场都倒下了。

但这一刻本该在意料之中:这两年大家似乎也太跳脸了,国外流传的信息、黑料、梗,在内网以黑话和谐音的形式几乎不要钱似的出现在评论区和弹幕里,就跟墙不存在一样。各路机场随便微信支付宝就能买,还都有独立App。三四年前流行自己买VPS“一键部署”,搞出无数安全性为0的肉鸡,现在连一键都省了,真正是毫无门槛也能上外网。

我可不是觉得自己能翻墙就高人一等,相反,我忧虑的是拉低门槛这件事会让小白在欢乐轻松的氛围中忽略墙以及整个管制体系的狠辣无情,最后头顶的铡刀莫名其妙掉了下来。

鲁迅先生说过:

打起来的时候,我是正在所谓火线里面,亲遇见捉去许多中国青年。捉去了就不见回来,是生是死也没人知道,也没人打听,这种情形是由来已久了,在中国被捉去的青年素来是不知下落的。东北事起,上海有许多抗日团体,有一种团体就有一种徽章。这种徽章,如被日军发现死是很难免的。然而中国青年的记性确是不好,如抗日十人团,一团十人,每人有一个徽章,可是并不一定抗日,不过把它放在袋里。但被捉去后这就是死的证据。还有学生军们,以前是天天练操,不久就无形中不练了,只有军装的照片存在,并且把操衣放在家中,自己也忘却了。然而一被日军查出时是又必定要送命的。像这一般青年被杀,大家大为不平,以为日人太残酷。其实这完全是因为脾气不同的缘故,日人太认真,而中国人却太不认真。中国的事情往往是招牌一挂就算成功了。日本则不然。他们不像中国这样只是作戏似的。日本人一看见有徽章,有操衣的,便以为他们一定是真在抗日的人,当然要认为是劲敌。这样不认真的同认真的碰在一起,倒霉是必然的。

《今春的两种感想》一九三二年十一月三十日

题外话说多了,还是讲讲我的库房里放了多少梯子吧。

[阅读全文]